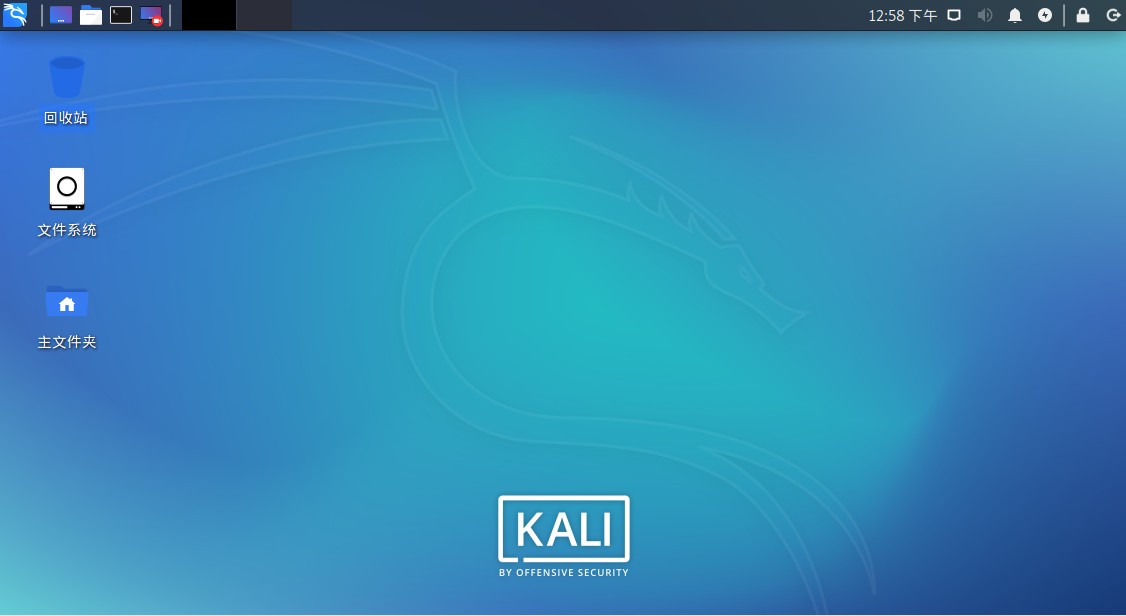

什么是 Kali Linux?

Kali Linux 是基于 Debian 的 Linux 发行版,被设计用于数字取证的操作系统。

Kali Linux 每一季度更新一次,由 Offensive Security Ltd 维护和资助。最先由 Offensive Security 的 Mati Aharoni 和 Devon Kearns 通过重写 BackTrack 来完成,BackTrack 是他们之前写的用于取证的 Linux 发行版 。

Kali Linux 预装了许多渗透测试软件,包括 nmap 、Wireshark、John the Ripper,以及 Aircrack-ng。用户可通过硬盘、live CD或 live USB 运行 Kali Linux。

Kali Linux 既有 32 位和 64 位的镜像,可用于 x86 指令集。同时还有基于 ARM 架构的镜像,可用于树莓派和三星的 ARM Chromebook。

linux广告位

什么是白帽子?

正式介绍什么是白帽子之前,我们先看看什么是黑客。

黑客是一个中文词语,皆源自英文 hacker,随着灰鸽子的出现,灰鸽子成为了很多假借黑客名义控制他人电脑的黑客技术,于是出现了 “骇客” 与 “黑客” 分家。

2012 年电影频道节目中心出品的电影《骇客(Hacker) 》也已经开始使用骇客一词,显示出中文使用习惯的趋同。

实际上,黑客(或骇客)与英文原文Hacker、Cracker 等含义不能够达到完全对译,这是中英文语言词汇各自发展中形成的差异。

Hacker 一词,最初曾指热心于计算机技术、水平高超的电脑高手,尤其是程序设计人员,逐渐区分为白帽、灰帽、黑帽等,其中黑帽(black hat)实际就是 cracker。

在媒体报道中,黑客一词常指那些软件骇客(software cracker),而与黑客(黑帽子)相对的则是白帽子。

白帽子

描述的是正面的黑客,他可以识别计算机系统或网络系统中的安全漏洞,但并不会恶意去利用,而是公布其漏洞。这样,系统将可以在被其他人(例如黑帽子)利用之前来修补漏洞;

灰帽子

他们擅长攻击技术,但不轻易造成破坏,他们精通攻击与防御,同时头脑里具有信息安全体系的宏观意识;

黑帽子

他们研究攻击技术非法获取利益,通常有着黑色产业链。

脚本小子

脚本小子(script kiddie)是一个贬义词用来描述以黑客自居并沾沾自喜的初学者。 他们钦慕于黑客的能力与探索精神,但与黑客所不同的是,脚本小子通常只是对计算机系统有基础了解与爱好, 但并不注重程序语言、算法、和数据结构的研究,虽然这些对于真正的黑客来说是必须具备的素质。 他们常常从某些网站上复制脚本代码,然后到处粘贴,却并不一定明白他们的方法与原理。因而称之为脚本小子。

脚本小子不像真正的黑客那样发现系统漏洞,他们通常使用别人开发的程序来恶意破坏他人系统。通常的刻板印象为一位没有专业经验的少年,破坏无辜网站企图使得他的朋友感到惊讶。

Kali Linux 武器库

上面介绍了白帽子、灰帽子和黑帽子。那么这些与 Kali Linux 有什么关系呢?这是因为 Kali Linux 从设计之初就是被设计用于数字取证的操作系统。提供了非常丰富工具,如:信息收集、漏洞分析、WEB程序、密码攻击、无线攻击、逆向工程、漏洞利用工具、嗅探/欺骗、权限维持、数字取证等等类型的工具。

信息收集

arping、fping、hping3、masscan、thcping6、netdiscover、netmask、maltego、spiderfoot、spiderfoot-cli、theharvester、nmap、dnsenum、dnsrecon、fierce、lbd、wafw00f、nbtscan、smbmap、swaks、snmp-check、sslh、sslyze、legion、...

漏洞分析

nikto、nmap、unix-privesc-check、voiphopper、spike-generic_send_tcp、spike-generic_send_udp

WEB程序

wpscan、cadaver、davtest、nikto、skipfish、wapiti、whatweb、wpscan、cutycapt、dirb、dirbuster、wfuzz、burpsuite、commix、skipfish、sqlmap、wpscan、ZAP

密码攻击

mimikatz、pth-curl、pth-net、pth-rpcclient、pth-smbclient、pth-smbget、pth-sqsh、pth-winexe、pth-wmic、pth-wmis、smbmap、chntpw、hashcat、hashid、hash-identifier、ophcrack-cli、samdump2、hydra、hydra-gtk、onesixtyone、patator、cewl、crunch、rsmangler、wordlists、crunch、john

无线攻击

spooftooph、bully、fern wifi cracker、aircrack-ng、kismet、pixiewps、reaver、wifite

逆向工程

clang、clang++、NASM shell、radare2

漏洞利用工具

metasploit framework、msf payload creator、searchsploit、social engineering toolkit、sqlmap

嗅探/欺骗

dnschef、rebind、sslsplit、tcpreplay、netsniff-ng、ettercap-graphical、macchanger、mitmproxy、responder、wireshark

权限维持

dbd、powersploit、sbd、dns2tcpc、dns2tcpd、exe2hex、iodine、miredo、proxytunnel、ptunnel、pwna、sslh、stunnel4、udptunnel、laudanum、weevely

数字取证

magicrescue、scalpel、scrounge-ntfs、guymager、autopsy、blkcalc、blkls、ffind、fls、fsstat、ifind、img_cat、jls、mmls、...

Kali Linux 特性

Kali Linux 是 BackTrack Linux 完全遵循 Debian 开发标准的完整重建。全新的目录框架、复查并打包所有工具、还为VCS建立了Git 树。

超过 300 个渗透测试工具:复查了 BackTrack 里的每一个工具之后,去掉了一部分已经无效或功能重复的工具。

永久免费:Kali Linux 一如既往的免费,你永远无需为 Kali Linux 付费。

开源Git树:是开源软件忠实的拥护者,那些想调整或重建包的人可以浏览开发树得到所有源代码。

遵循FHS:Kali 的开发遵循 Linux 目录结构标准,用户可以方便的找到命令文件、帮助文件、库文件等。

支持大量无线设备:尽可能的使 Kali Linux 支持更多的无线设备,能正常运行在各种各样的硬件上,能兼容大量USB和其它无线设备。

集成注入补丁的内核:作为渗透测试者或开发团队经常需要做无线安全评估.所用的内核包含了最新的注入补丁。

安全的开发环境:Kali Linux 开发团队由一群可信任的人组成,他们只能在使用多种安全协议的时候提交包或管理源。

包和源有GPG签名:每个开发者都会在编译和提交 Kali Linux 的包时对它进行签名,并且源也会对它进行签名。

多语言:虽然渗透工具趋向于用英语,但确保 Kali Linux 有多语言支持,可以让用户使用本国语言找到他们工作时需要的工具。

完全的可定制:完全理解,不是每个人都赞同的设计决定,所以让更多有创新精神的用户定制 Kali Linux (甚至定制内核) 成他们喜欢的样子变得尽可能的容易。

在年轻人的颈项上,没有什么东西能比事业心这颗灿烂的宝珠更迷人的了。 —— 哈菲兹